Systemstandard

Ljus

Mörk

Författare

Anonym

SOC @ Asurgent

Read time

1 min

20 september 2023

CVE-2023-20073 har påvisat att Cisco RV340, RV340W, RV345 och RV345P är drabbade av denna sårbarhet.

För tillfället finns det inga lösningar som åtgärdar det här problemet och Cisco har besvarat att en programvaruuppdatering inte kommer att släppas för att förhindra denna sårbarhet.

Rapport från Cisco: Cisco RV340, RV340W, RV345, and RV345P Dual WAN Gigabit VPN Routers Arbitrary File Upload Vulnerability

X1cT34m Laboratory har upptäckt en sårbarhet gällande det webbaserade hanteringsgränssnittet för Cisco RV340, RV340W, RV345 och RV345P Dual WAN Gigabit VPN-routrar med en systemversion 1.0.03.29 och äldre.

Det här säkerhetsproblemet beror på avsaknad av auktorisering i samband med filuppladdningar. Detta gör det möjligt för angriparen att ladda upp godtyckliga filer till den berörda enheten.

Enheterna är i ett “end of life”-tillstånd, det vill säga att Cisco inte uppdaterar programvara för just dessa routrar. Mer om denna statusuppdatering kan du läsa om på https://www.cisco.com/c/en/us/products/collateral/routers/small-business-rv-series-routers/small-business-rv340-rv345-series-eol.html

Ett test har genomförts för att förhindra sårbarheten. En administratör kan stänga av funktionen i det webbaserade gränssnittet genom att logga in i enheten och avaktivera RESTCONF-alternativet under Firewall > Basic Settings. Att avaktivera denna funktion kan vara det enda alternativet för att förhindra angrepp.

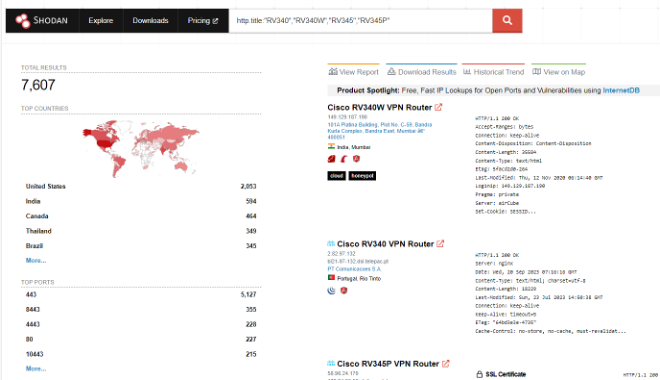

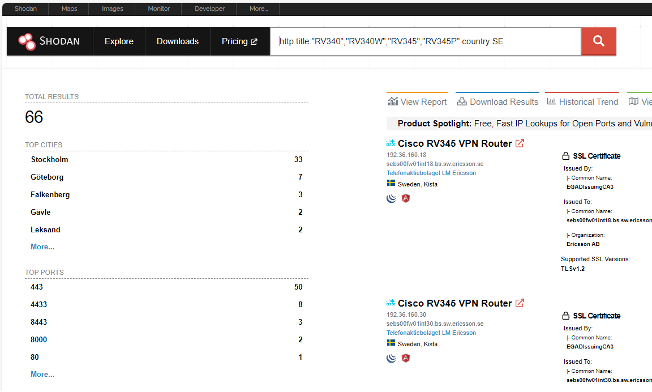

Asurgent har genomfört en sökning på Cisco RV340, RV340W, RV345, and RV345P i Shodan och bedömer att det finns runt 7000+ enheter totalt i världen och 60+ påverkade enheter i Sverige.

Shodan Query Totalt: http.title:"RV340","RV340W","RV345","RV345P"

Shodan Query Sverige: http.title:"RV340","RV340W","RV345","RV345P" Country:SE

Prenumerera på vårt nyhetsbrev för att ha koll på senaste nytt inom molnsfären.